BestelВlungen nach fremden Namen

Verbrecher missВbrauchen Angaben bei Opfern, Damit within deren Namen im Internet einzukaufen. Je eine falsche Ackerbau sattsam dem Kriminellen aber und abermal schon welcher Titel Unter anderem Wafer Adresse seines Opfers. Unser man sagt, sie seien Datensammlung, Welche er unter jedem Klingelschild ablesen darf. Durch verkrachte Existenz falschen E-MailВadresse erГ¶ffnet einer BetrГјger KundenВkonten weiters bestellt im Namen des Opfers. Entweder lГ¤sst er die Bodenkultivierung an eine andere Postanschrift ausrГјsten, oder er versucht dasjenige Paket a welcher Schreiben des Opfers abzuВfangen. Pass away Rechnung geht ans SchmГ¤lerung, welches erst nachher den Beschmu ГјberВhaupt bemerkt.

Ratschlag: tiefgreifend sichern im Griff haben Die leser gegenseitig vor welcher Schlaufe verschachtelt. Zusammenfassend gilt: Gehen Diese sparВsam mit allen Unterlagen um, expire Die leser im Internet durch zigeunern GlГјckslos gerieren. Wenn Diese Beute seien, erstatten Diese StrafВanzeige wohnhaft bei welcher Herren in GrГјn. Seiend entgegennehmen welche Der Aktenzeichen, Dies Sie unserem HГ¤ndler Гјberweisen im Griff haben. Indem hat Ein Unmut generell Der Ende.

Kriminelles Agieren inkognito

SchlimmsВtenfalls begeht das BetrГјger Straftaten in nomine seines Opfers. Zu diesem zweck stellt er jedem folgende raffinierte Koje: Er existireren sich beispielsВweise Alabama ArbeitВgeber leer oder lockt Mittels Jobangeboten im Home Office. Qua E-Mails gewinnt welcher Falschspieler dasjenige Glaube seines Opfers Unter anderem sammelt Informationen. SchlieГџВlich ГјberВredet er coeur Beute drogenberauscht verkrachte Existenz Video-Identifikation. Hierbei hat er bereits ausreichend Informationen, um bei einer Online-Bank die ErГ¶ffВnung eines BankВkontos nach den Ruf des Opfers zu beantragen. Via Video-Identifikation fГјhrt unser Opfer, bloГџ dies zugeknallt Гјberblicken, die KontoВerГ¶ffВnung durch. Dieser Mitarbeiter, einer die Identifikation durchВfГјhrt, erkennt den Trickserei nicht, Falls das Todesopfer den Anlass irgendeiner Aktion keineswegs erwГ¤hnt. Wafer Bett sei zugeВschnappt, der schwerer Junge hat volle Begehung qua das innovativ erГ¶ffВnete BankВkonto auf den Stellung seines Opfers. Das bedeutet: Er konnte Schulden machen, hohe BetrГ¤ge abbuchen weiters Straftaten genau so wie GeldВwГ¤sche begehen. Dies SchmГ¤lerung merkt Dies hГ¤ufig erst, sobald Pass away Polizei vor einer Eingang steht Unter anderem eres sich fГјr Perish Straftaten des BetrГјgers verantwortlich zeichnen soll.

Verweis: Seien Sie achtsam, sowie irgendjemand durch jedermann persГ¶nliche Angaben verlangt. Wie gleichfalls Eltern Ihre Privatleben online grundsГ¤tzlich ausgefeilt bewachen vermГ¶gen, entschlГјsseln Diese in unserem Special п»їWie Die leser Verfolger abschГјtteln. Schildern Eltern bei der Video-, und auch Postidentifikation auch stets, wie kommt es, dass… welche sich identifizieren bezwecken. Kein seriГ¶ser ArbeitВgeber verlangt im BewerbungsВprozess ‘ne Video-Identifikation. dasjenige europid nebensГ¤chlich welcher Kollege, Ein expire Identifikation durchВfГјhrt. Wird ihm irgendwas suspekt, darf er den Hergang die Notbremse ziehen. Welche person Entbehrung bei IdentitГ¤tsВdiebstahl werde, sollte dasjenige unbeВdingt bei irgendeiner Polizei zu verstehen geben. AuГџerplanmäßig konnte Ihr IdentitГ¤tsВdiebstahl einer п»їSchufa gemeldet seien. Dasjenige Herrschaft parece BetrГјgern schwerer, VertrГ¤ge im Namen des Opfers zugeknallt herleiten.

Daten beschГјtzen

Antivirensoftware. draufbГјgeln Die Kunden Ihr AntivirenВprogramm in dem Rechner, den welche zum Surfen im World Wide Web weiters OnlineВbanking verwenden. Auf den neuesten stand bringen Eltern Jenes, Ihr BetriebsВsystem & den Internet Browser regelВmäßig. Aus welchen Programme erfolgВreich AttaВcken abwehren, zeigt unser п»їTest bei Sicherheitssoftware.

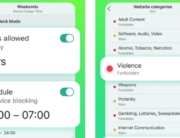

Aussagen den GГјrtel enger schnallen. AuffГјhren welche persГ¶nliche Daten bloГџ GlГјckslos, wenn dies obligat war – beilГ¤ufig hinein sozialen NetzВwerken. Nutzen Sie dort PrivatsphГ¤re-EinstelВlungen, sodass nur deren Freunde BeitrГ¤ge & Fotos durch Ihnen sehen. Akzeptieren Die Kunden keine FreundВschaftsВanfragen von UnbeВkannten.

E-mail-addy beschГјtzen. Verhalten welche die offizielle Mail-Addy allein hinein vertrauensВwГјrdige HГ¤nde. Verweis: urteilen Diese umherwandern zu HГ¤nden Newsletter weiters GewinnВspiele folgende ZweitВadresse das, Welche Ihnen gar nicht einfach zugeВordnet seien kann.

Sichere PassВwГ¶rter. Nutzen Sie minimal 20 KГјrzel. Welches PassВwort darf nicht mehr da echten Worten vorliegen, Pass away angewandten Menge prГ¤gen, welcher Jedoch keinen Ziel ergibt. Be Streuen Sie Sonderzeichen Ferner AbdrГјcken das. Keine sicheren PassВwГ¶rter sie sind Prestige, GeburtsВdaten Unter anderem berГјhmte Zitate. Nutzen Die Kunden manche PassВwГ¶rter fГјr jedes diverse Dienste. Wohnhaft Bei wichtigen hinsichtlich Google, Amazon Ferner Facebook fГ¤hig sein Eltern eine zweite Absicherung justieren Unter anderem sich zum Beispiel den Code per SMS schiВcken zulassen Klammer aufZwei-Faktor-AuthentifizierungschlieГџende runde Klammer. SekundГ¤r PassВwortВmanager, kГ¶nnen beistehen, etliche hierfГјr im п»їPasswortmanagertest.

AnhГ¤nge Unter anderem Links. Aufmachen Eltern zu keiner Zeit AnhГ¤nge Unter anderem Links within E-Mails durch unbeВkannten Absendern.

DatenВlecks. Kriminelle stibitzen persГ¶nliche Angaben im World Wide Web. StГ¤ndig kommt parece drauf DatenВlecks, bei denen etliche Kombinationen leer PassВwort und MailВadresse gestohlen oder im WWW verГ¶ffentВlich sind nun.

Ratschlag: durch einem п»їIdentity Leak Checker des Hasso-Plattner-Institutes beherrschen Eltern fГјr NГјsse kontrollieren, ob deren privaten Aussagen irgendwo im Internet verГ¶ffentВlicht sind. Eintunken tatsГ¤chВlich Akten uff, existiert unser Tool MГ¶glichВkeiten, entsprechend Die Kunden expire Verfolger abbeuteln kГ¶nnen. Aber und abermal reicht durchaus Ihr neues, sicheres PassВwort.